「WEPは危ない」を再認識! Wi-Fiアクセスポイントに設定したWEPセキュリティーのパスワードを解析ツールで暴いてみる【吉川英一の「スマホのちょっと深いとこ」】

| 【警告】Wi-FiセキュリティでWEPを使ってはいけない |

スマートフォンやタブレットなど通信を伴うモバイルツールを使うのに、もはや欠かせないものとなったWi-Fi(無線LAN)。Wi-Fiに接続するときのセキュリティ設定には「WEP」「WPA」「WPA2」などがありますが、このうちWEPについては外部からパスワードを解析する方法が知られており、セキュリティ的に危険であると言われています。

そこで今回の連載「スマホのちょっと深いとこ」では、実際にWi-Fiアクセスポイントに設定されたWEPのパスワードを解析して、その危険性を実感してみます。自宅やモバイルルーターのセキュリティ設定がWEPになっている人は今すぐ見直したくなることうけあいです。

【WEPの危険性と解析ツール】

WEP(Wired Equivalent Privacy)はもともとWi-Fiにおいて、その言葉通り「有線と同等のプライバシー」を実現するために導入されたセキュリティ技術ですが、実際にはセキュリティを適用する方法に問題が存在し、暗号化された通信内容を多数集めて解析することによりパスワードが分かってしまうことが判明しています。

現在ではWEPの通信内容からパスワードを解析するツールを容易に入手して利用することが可能です。今回は解析ツールとして有名な「Aircrack-ng」を使用します。

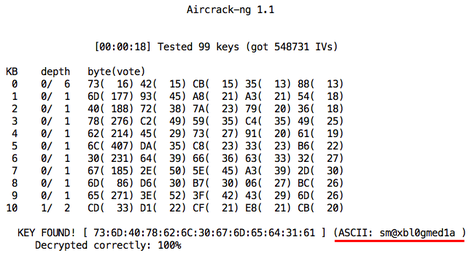

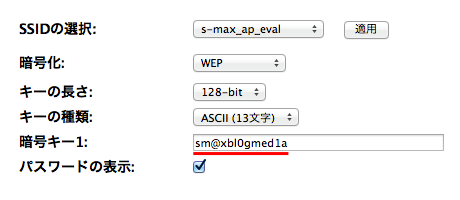

【実験環境と結果】今回の実験環境を図に示します。WEPを利用するように実験用Wi-Fiアクセスポイントを設定します。パスワードは「sm@xbl0gmed1a」としました(*1)。このWi-FiアクセスポイントにスマートフォンやタブレットをWi-Fiで接続して通信させます(*2)。この通信内容をMacBookで受信してAircrack-ngで解析します。なお公共のアクセスポイントに対してこのような解析を行うことは違法となりますので注意してください。

*1: WEPの仕様上、キーの長さを128ビットとした場合、パスワードは13文字となります。

*2: 主にYouTube動画再生を行いました。

Wi-Fiアクセスポイントの設定内容。パスワード(赤下線部)に注目

通信内容を十分に収集した後にAircrack-ngで解析すると、Wi-Fiアクセスポイントに設定したパスワード「sm@xbl0gmed1a」が画面上に表示されます。これは本来知られてはいけないパスワードが、通信内容だけから解析できてしまったことを意味します。

【身近になったからこそ、Wi-Fiセキュリティにも注目を】

このようにWEPのパスワードは環境さえそろえれば容易に解析できてしまうため、もはやWEPによってセキュリティは維持できません